Принцип работы

Как наша система выявляет и блокирует DDoS-атаки на вашу инфраструктуру — объясняем сначала на простой аналогии, а затем подробно и с техническими деталями.

Простая аналогия

Представьте электричку с сидячими местами. Эти места — входной канал для трафика к вашему ресурсу.

Обычно в ней едут пассажиры с билетами — это трафик легитимных пользователей. Иногда заходят и безбилетники — трафик ботов. Пока безбилетников мало, это не страшно: всем хватает места, проблем не возникает.

Но если безбилетников становится слишком много, электричка переполняется. Новые пассажиры, даже с билетами, уже не могут ехать. Это и есть проблема, похожая на DDoS-атаку.

Чтобы такого не происходило, нужно следить за пассажиропотоком и вовремя высаживать «зайцев». Этим занимается транспортный контроль — в данной аналогии это наш продукт.

Чтобы за электрической было удобнее наблюдать, транспортный контроль разделил её на несколько вагонов — объектов мониторинга.

Что такое объект мониторинга?

В контексте нашего продукта объект мониторинга — это логический объект, который содержит набор пороговых значений трафика для конкретных подсетей/IP-адресов, превышение которых означает DDoS-атаку.

Выделенный сотрудник (система анализа трафика) следит за каждым вагоном через камеры: везде ли хватает мест, чтобы сесть.

Если какой-то вагон переполняется, сотрудник подаёт сигнал: случился наплыв безбилетников.

В вагон заходят контролёры (система фильтрации трафика) и начинают проверять пассажиров. При проверке они опираются на инструкцию, которая помогает отличить обычного пассажира от «зайца». Эта инструкция — защитный профиль. Даже если безбилетник попытается обмануть контролёра, инструкция всё равно поможет определить, что с ним что-то не так.

Что такое защитный профиль?

В контексте нашего продукта защитный профиль — это логический объект, который содержит набор правил фильтрации для трафика к конкретным подсетям/IP-адресам.

По итогам проверки «зайцев» выводят из вагона. Внутри остаются только пассажиры с билетами.

Контролёры сопровождают электричку до тех пор, пока наплыв безбилетников не закончится. Когда ситуация нормализуется, они уходят, и поезд едет дальше как обычно.

Подробное объяснение

Теперь разберём ту же логику технически, без упрощений.

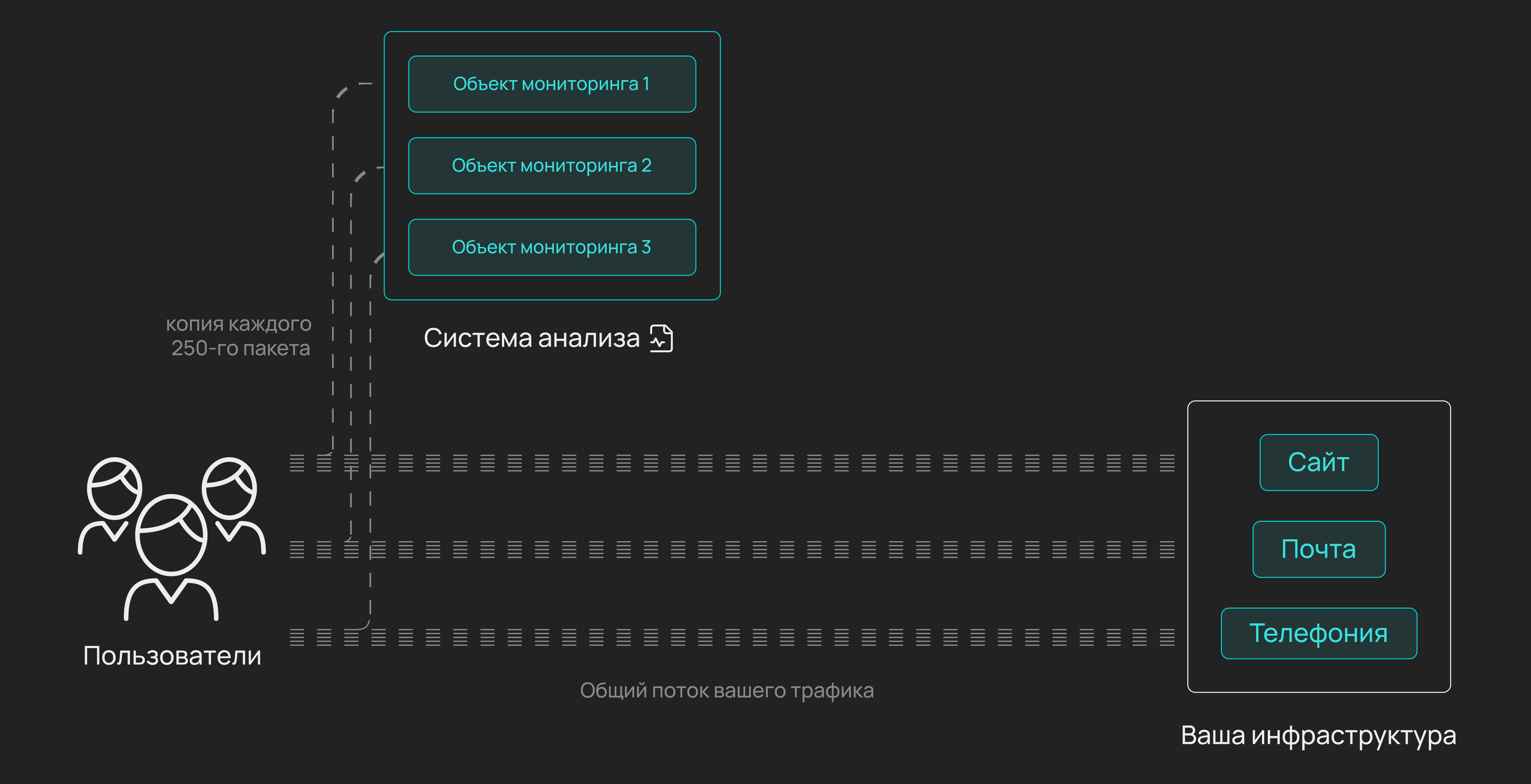

Наш продукт состоит из двух систем: одна отвечает за анализ трафика, другая — за фильтрацию DDoS-атак.

В обычное время бо́льшая часть трафика проходит к вашим ресурсам напрямую. При этом система анализа постоянно постоянно оценивает его объём, чтобы заметить начало DDoS-атаки. Для этого ей не требуется пропускать через себя каждый пакет. Она работает по принципу семплирования:

-

получает копию каждого 250-го пакета из потока;

-

умножает число полученных пакетов на 250, вычисляя общее количество трафика.

Такой подход ускоряет анализ трафика, при этом не вредя точности.

Итак, объём трафика известен. Нужно понять, нормален он или уже говорит о DDoS-атаке. Для этого система анализа использует объекты мониторинга.

Объект мониторинга — это логический объект, который содержит набор пороговых значений трафика для конкретных подсетей/IP-адресов, превышение которых означает DDoS-атаку. Мы создаём такие объекты на этапе подключения защиты, опираясь на особенности трафика к вашим ресурсам.

|

Подробнее о том, как формируются объекты мониторинга, читайте в статье Объект мониторинга. |

Часто мы делим трафик клиента на несколько объектов мониторинга. Например, можем вынести трафик к телефонии, почте и сайту в разные объекты, чтобы следить за ними по отдельности. Это помогает не пропустить атаку, нацеленную на конкретный сервис.

Система постоянно сверяется с объектами, чтобы понимать, объём трафика находится в норме или началась атака.

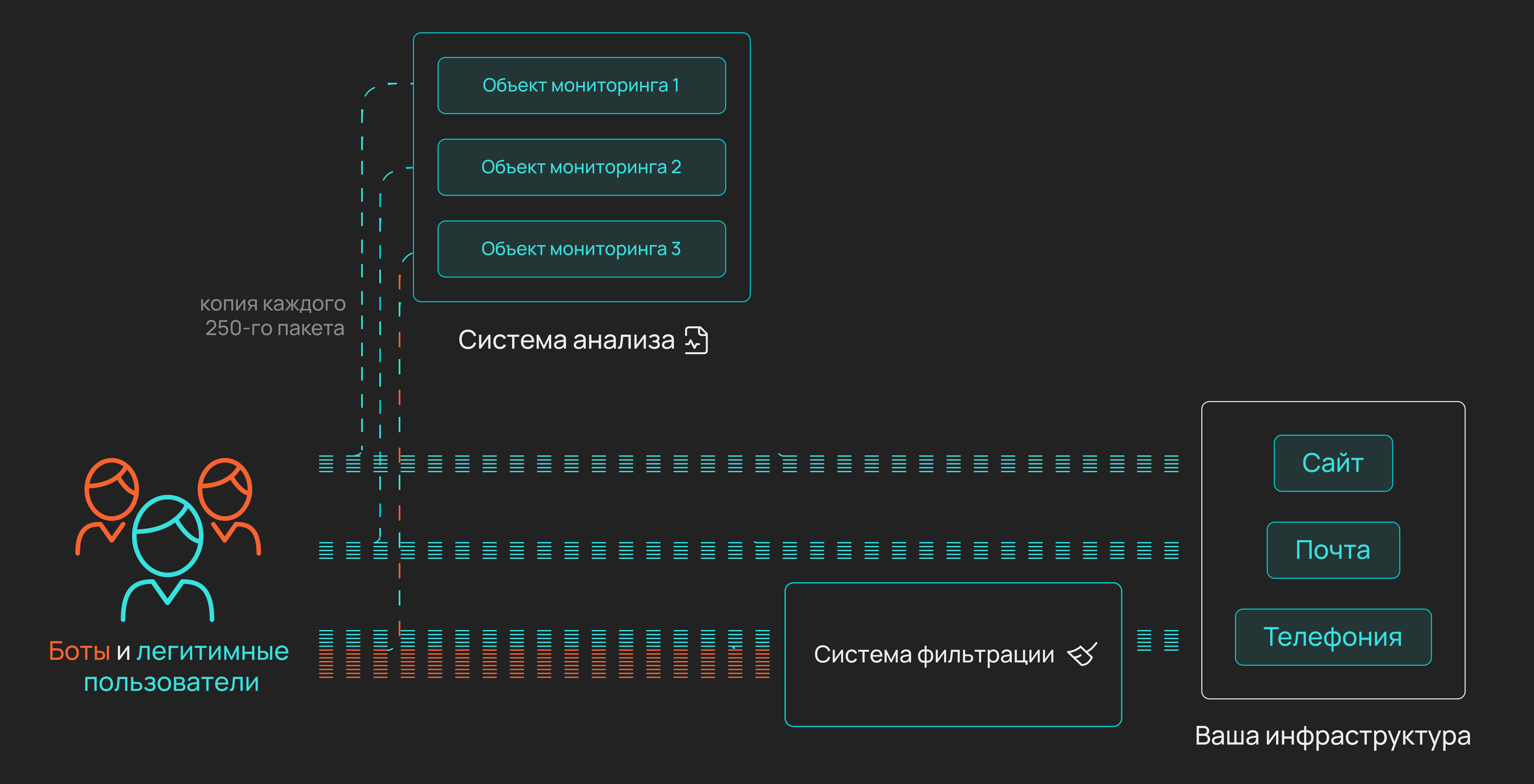

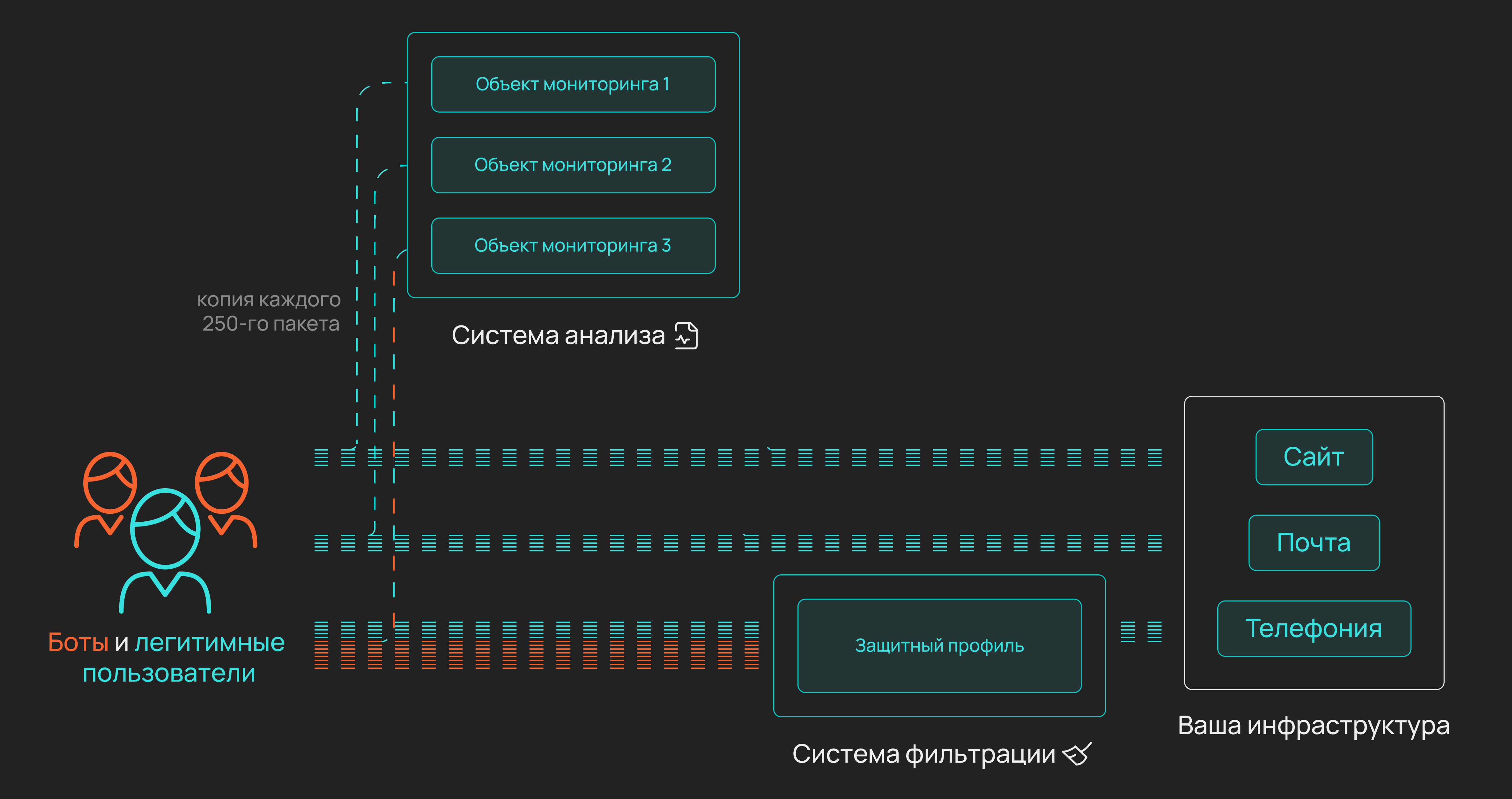

Как только система анализа фиксирует атаку на каком-то из объектов мониторинга, она подаёт сигнал. Маршрут трафика меняется: теперь пакеты, адресованные набору подсетей/IP-адресов этого объекта, дополнительно проходят через систему фильтрации.

Чтобы фильтровать трафик, системе фильтрации нужны правила, по которым она будет принимать решения: какой пакет пропустить, а какой сбросить. Эти правила задаются в защитном профиле.

Защитный профиль — логический объект, который содержит набор правил фильтрации для трафика к конкретным подсетям/IP-адресам.

|

Подробнее о правилах и устройстве профилей читайте в статье Защитный профиль. |

Профиль мы настраиваем сами, опираясь на ваши ответы на опросник (его отправляем вам на этапе подключения защиты) и наш опыт отражения реальных атак, от которых защищаем клиентов уже более 10 лет.

Итак, во время DDoS-атаки трафик фильтруется: пакеты от атакующих сбрасываются, а пакеты обычных пользователей проходят на ваши ресурсы.

Когда атака заканчивается, система анализа видит, что трафик по объекту мониторинга, где был превышен порог, вернулся к нормальным значениям. Она посылает команду: «отбой фильтрации». Трафик снова проходит к вашим сервисам напрямую.